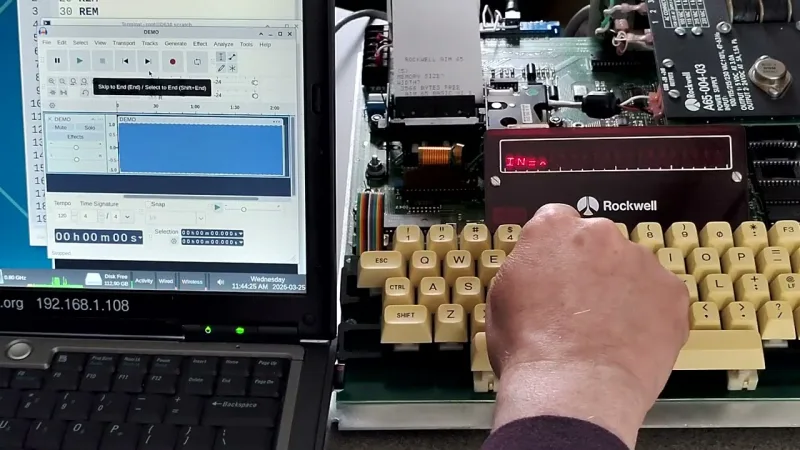

Un passionné a démontré une méthode novatrice pour charger des programmes dans un micro-ordinateur vintage Rockwell AIM 65 en utilisant un fichier audio au lieu de la saisie manuelle. Le Rockwell AIM 65, introduit à la fin des années 1970, est un ordinateur monocarte connu pour son clavier intégré, son affichage LED alphanumérique de 20 caractères et son imprimante thermique intégrée, utilisé principalement pour le développement et l'éducation.

Le projet, documenté par le hacker Casey Bralla, répond au processus fastidieux de saisie manuelle du code machine via le clavier, une méthode courante pour amorcer ces premiers systèmes. En convertissant les données binaires d'un programme en tonalités audio sauvegardées dans un fichier .WAV standard et en les jouant dans l'interface cassette de l'ordinateur, le système peut charger le code beaucoup plus rapidement et plus fidèlement que par saisie manuelle.

Cette technique exploite l'interface cassette de données Kansas City Standard (KCS) du matériel d'origine, une méthode de stockage courante pour les ordinateurs de cette époque. L'adaptation a nécessité de comprendre les exigences spécifiques de synchronisation et de forme d'onde du protocole KCS pour générer un signal audio compatible à partir d'un ordinateur ou d'un smartphone moderne.

La mise en œuvre réussie fournit un outil de préservation pratique pour les passionnés et les historiens travaillant avec du matériel informatique vintage, offrant un moyen plus efficace de charger des logiciels et des démos sans dépendre de supports de stockage originaux rares ou dégradés. Elle met en lumière les efforts continus de la communauté pour maintenir et interfacer avec la technologie historique en utilisant des méthodes contemporaines.